Forskere fra det kinesiske universitetet i Zheijiang har oppdaget en veldig interessant ting, nemlig at intelligente assistenter i mobiltelefoner (i dette tilfellet Siri og Alexa) kan angripes på en veldig enkel måte uten at eieren av den angrepne enheten har noen formening om det. Ultralydstyrte angrep er ikke hørbare for det menneskelige øret, men mikrofonen i enheten din kan oppdage dem og kan, som det viser seg, bli kommandert i mange tilfeller.

Det kan være interesserer deg

Denne angrepsmetoden kalles «DolphinAttack» og fungerer etter et veldig enkelt prinsipp. Først er det nødvendig å konvertere menneskelige stemmekommandoer til ultralydfrekvenser (bånd 20 000 hz og høyere) og deretter sende disse kommandoene til den målrettede enheten. Alt som trengs for vellykket lydoverføring er en telefonhøyttaler koblet til en liten forsterker og en ultralyddekoder. Takket være den sensitive mikrofonen i den angrepne enheten gjenkjennes kommandoene og telefonen/nettbrettet tar dem som klassiske talekommandoer fra eieren.

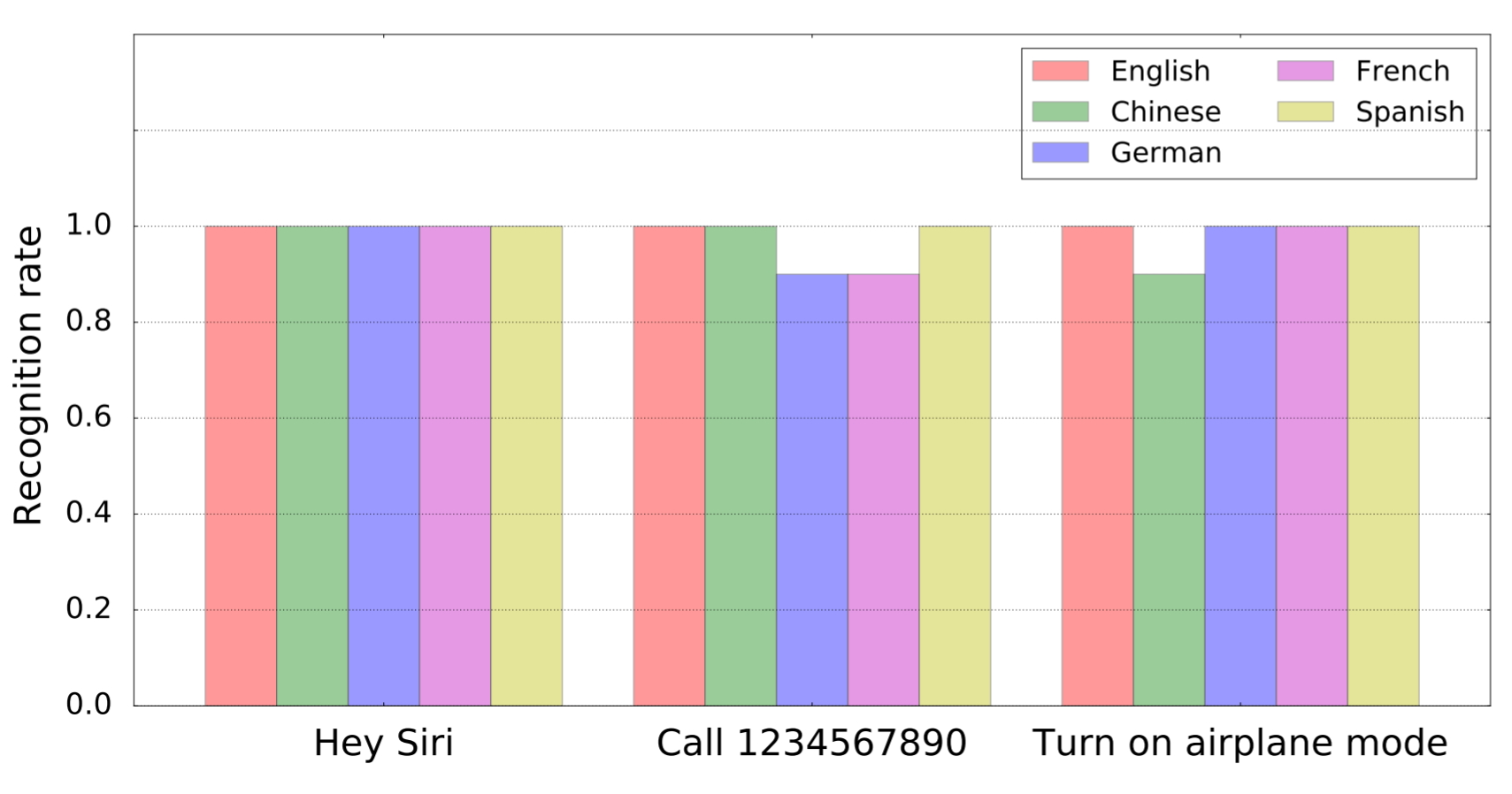

Som en del av forskningen viste det seg at stort sett alle kvinnelige assistenter på markedet reagerer på slike justerte kommandoer. Enten det er Siri, Alexa, Google Assistant eller Samsung S Voice. Apparatet som ble testet hadde ingen innflytelse på testresultatet. Reaksjonen fra assistentene ble derfor mottatt både fra telefonen og fra nettbrett eller datamaskin. Nærmere bestemt ble iPhone, iPad, MacBook, Google Nexus 7, Amazon Echo og til og med Audi Q3 testet. Totalt var det 16 enheter og 7 forskjellige systemer. Ultralydkommandoer ble registrert av alle. Det som kanskje er enda mer skummelt er det faktum at de modifiserte (og uhørbare for det menneskelige øret) kommandoene også ble gjenkjent av talegjenkjenningsfunksjonen.

Flere prosedyrer ble brukt i testene. Fra en enkel kommando for å ringe et nummer, til å åpne en diktert side eller endre spesifikke innstillinger. Som en del av testen var det til og med mulig å endre målet for bilens navigasjon.

Den eneste positive nyheten om denne nye metoden for å hacke enheten er det faktum at den for øyeblikket fungerer på omtrent en og en halv til to meter. Forsvar vil være vanskelig, da utviklerne av taleassistenter ikke vil begrense frekvensene til kommandoene som blir sanset, da dette kan føre til en dårligere funksjon av hele systemet. I fremtiden vil det imidlertid måtte finnes en løsning.

kilde: Engadget

Siden du oversetter artikkelen, kunne du ha gjort den mer forståelig. Fra den engelske originalen er det mye mindre forvirrende hvordan det fungerer. Forsvar er trivielt, bare ignorer kommandoene som kun kommer på ultralydfrekvenser.

Ja, og som nevnt i artikkelen, vil ikke utviklere fortsette med å ignorere kommandoer fra ultralydfrekvenser, siden det ikke er helt klart hvordan dette vil påvirke den resulterende kvaliteten og gjenkjenningsevnen til klassiske talekommandoer.

Nei, artikkelen sier å kutte spekteret. Jeg foreslo å ignorere inngangen, som bare består av ultralyddelen av spekteret.