En alvorlig sårbarhet knyttet til tilkobling til VPN-nettverk vises i operativsystemet iOS 13.3.1 og nyere. Dette sikkerhetsproblemet forhindrer at all nettverkstrafikk blir kryptert. Feilen ble påpekt av ProtonVPN, som også var den første som oppdaget den. Den aktuelle feilen tillater å omgå VPN-kryptering, potensielt kompromittere sikkerheten til brukerdata, og også dele brukerens IP-adresse.

Det kan være interesserer deg

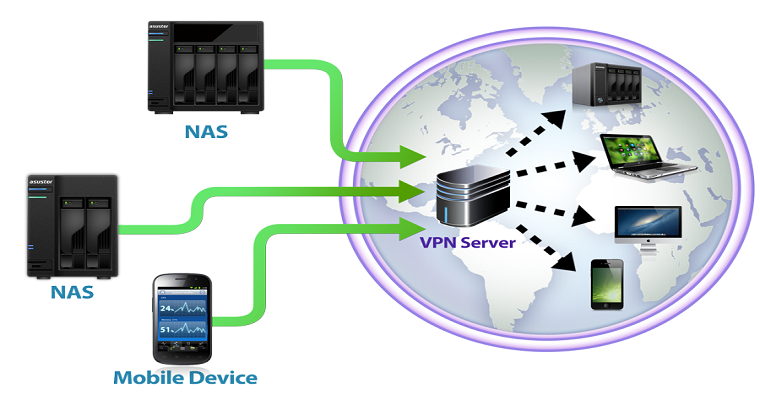

Ikke bare i iOS- og iPadOS-operativsystemet, i tilfelle aktivering av en VPN-tilkobling, bør alle andre nettverkstilkoblinger avsluttes og tilkoblingen gjenopprettes i kryptert form. På grunn av en feil som først dukket opp i iOS 13.3.1 og ennå ikke er fikset, skjer ikke denne prosedyren når du kobler til en VPN. I stedet for å avslutte alle tilkoblinger og starte dem kryptert på nytt, forblir noen tilkoblinger åpne, slik at nettverkstilkoblinger kan omgå VPN-kryptering. Med slike usikrede tilkoblinger kan data og brukerens IP-adresse avsløres, og dermed også deres potensielle identifikasjon. I følge ProtonVPN er brukere i land der borgere blir overvåket og deres rettigheter krenkes også i fare på grunn av denne feilen.

Bare visse prosesser med kortvarige sammenhenger «oppfører seg» på den sårbare måten beskrevet ovenfor. En av dem er for eksempel push-varslingssystemet fra Apple. Dessverre er det ingenting VPN-app- og verktøyprodusenter kan gjøre med den nevnte feilen. Brukere har ikke noe annet valg enn å manuelt avslutte og reaktivere alle nettverkstilkoblinger. De gjør dette ved å aktivere flymodus, som de deaktiverer igjen etter å ha koblet til en VPN. Aktivering av flymodus vil umiddelbart og fullstendig avslutte alle pågående tilkoblinger. Den gjenopprettes deretter i kryptert form etter at VPN er aktivert. Den beskrevne løsningen er for øyeblikket den eneste måten å håndtere denne feilen på. Apple er angivelig klar over sårbarheten, så det er sannsynlig at brukere vil se en løsning i en av de neste iOS-oppdateringene.

Og hvordan kobler jeg til VPN når iPhone er i flymodus og derfor ikke er koblet til Internett?

Jeg beklager spørsmålet. Jeg prøvde det nå, og det ser ut til at selv i flymodus kobles det til VPN. Jeg vet ikke hvordan, men det ser ut til å fungere.