Mandag informerte vi deg om det første AirTag-hacket, som ble tatt hånd om av en tysk sikkerhetsekspert. Nærmere bestemt klarte han å bryte seg inn i mikrokontrolleren og overskrive fastvaren, takket være at han var i stand til å sette en vilkårlig URL som deretter vises til finneren når produktet er i Lost-modus. En annen interessant ting fløy over internett i dag. En annen sikkerhetsekspert, Fabian Bräunlein, kom opp med en måte å utnytte Finn-nettverket til å sende meldinger.

Det kan være interesserer deg

Hva er Finn-nettverket

La oss først kort huske hva Najít-nettverket faktisk er. Det er en gruppering av alle Apple-produkter som kan kommunisere med hverandre og sikkert. Dette er hva Apple først og fremst bruker for sin AirTag-lokalisator. Den deler en relativt detaljert plassering med eieren selv når de flytter fra hverandre i flere kilometer. Det er nok at noen med iPhone går forbi for eksempel en tapt AirTag. De to enhetene kobles umiddelbart sammen, iPhone sender deretter informasjon om plasseringen av lokalisatoren i sikker form, og eieren kan dermed grovt sett se hvor han kan være.

Nettverksmisbruk Finn

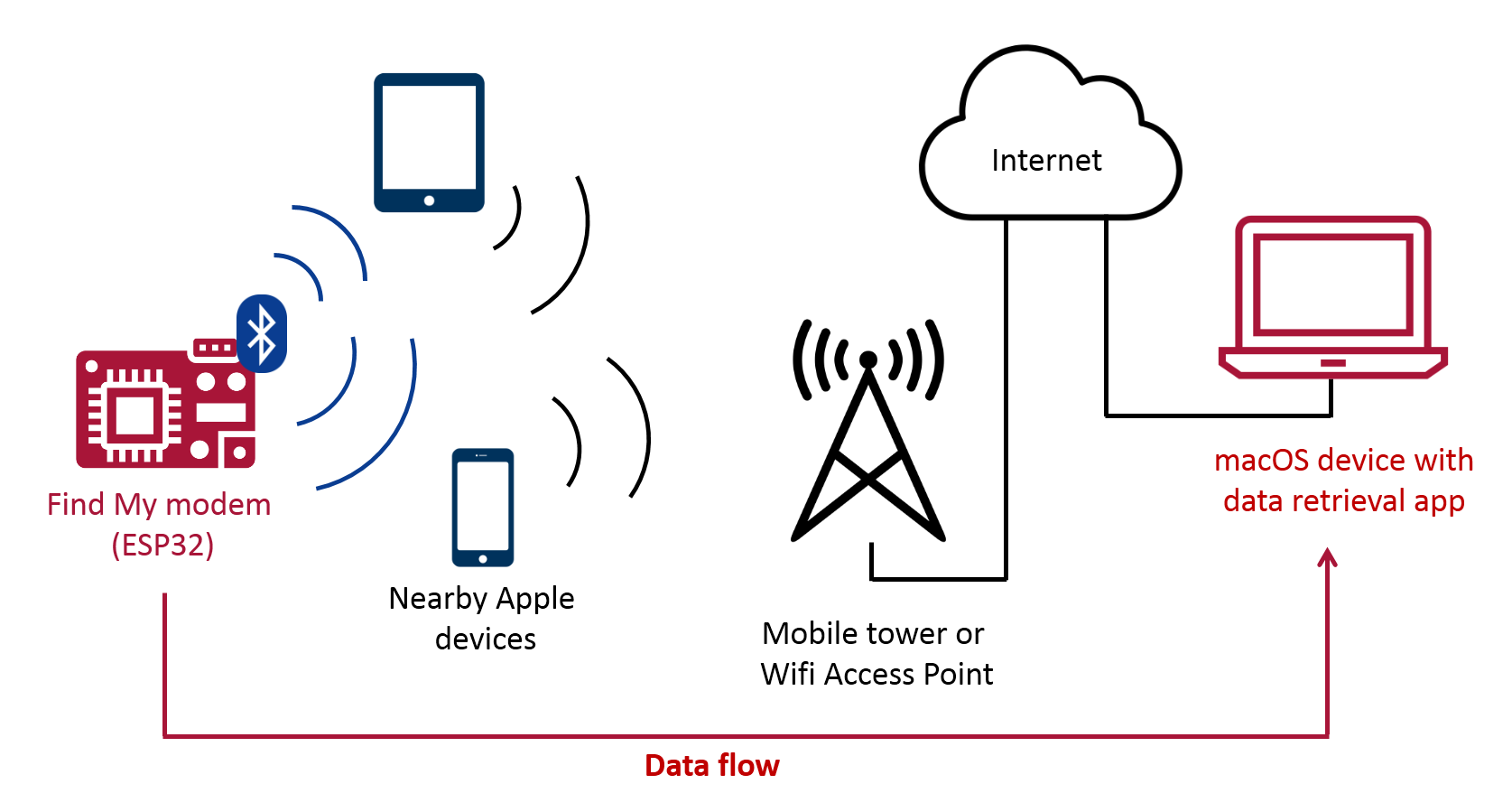

Den nevnte sikkerhetseksperten hadde én ting i tankene. Dersom det er mulig å sende plasseringsinformasjon over nettverket på denne måten, selv uten internettforbindelse (AirTag kan ikke koble seg til internett – red.anm.), kan kanskje dette også brukes til å sende kortere meldinger. Bräunlein var i stand til å utnytte akkurat det. I sin demonstrasjon viste han også hvor stor tekst som faktisk kan sendes fra selve mikrokontrolleren, som kjører sin egen versjon av fastvaren. Denne teksten ble deretter mottatt på en forhåndsforberedt Mac, som også var utstyrt med en egen applikasjon for dekoding og visning av mottatte data.

Foreløpig er det ikke helt klart om denne prosedyren kan bli farlig i feil hender, eller hvordan den kan misbrukes. Uansett er det meninger på Internett om at Apple ikke vil kunne forhindre noe slikt så lett, paradoksalt nok på grunn av dens store vekt på personvern og tilstedeværelsen av ende-til-ende-kryptering. Eksperten beskrev hele prosessen i detalj på sin egen måte blogg.

Det kan være interesserer deg

Adam Kos

Adam Kos